Lab 6.4 Firewall Filter Chain Forward

Juni 11, 2021Lab 6.4 Firewall Filter Chain Forward

Halo, jadi pada pertemuan kali ini kita akan belajar cara mengkonfigurasi firewall chain forward yang merupakan fitur dari firewall filter itu sendiri, untuk lebih dalamnya simak baik-baik yaa!

Chain forward bertujuan untuk melakukan drop terhadap paket yang berasal dari client menuju internet, nanti client tidak akan bisa melakukan ping atau mengirim paket icmp ke jaringan internet namun client tetap bisa terhubung dengan router. Topologinya seperti gambar diatas dengan panah yang berwarna merah.

Router-01

1. Langkah yang pertama disini saya akan mengecek interface yang digunakan dengan menggunakan interface print, kemudian kita akan mengkonfigurasi internet access dengan menggunakan interface wlan1

2. Kemudian jangan lupa untuk mengaktifkan interface wlan1 terlebih dahulu sebelum melakukan konfigurasi internet akses, untuk mengaktifkannya lakukan dengan menggunakan perintah interface enable wlan1 selanjutnya di cek menggunakan perintah interface print dapat kita lihat bahwa flags x atau disabled nya sudah tidak ada lagi

3. Buat security-profile untuk wlan1, tujuannya adalah untuk membuat password untuk wlan1 sehingga akan lebih aman, perintah konfigurasinya adalah interface wireless security-profiles add name=auth-isp mode=dynamic-keys authentication-types=wpa-psk,wpa2-psk unicast-ciphers=aes-ccm,tkip group-ciphers=aes-ccm,tkip wpa-pre-shared-key=tommoway wpa2-pre-shared-key=tommoway. Jangan lupa untuk melakukan pengecekan dengan mengetik perintah interface wireless security-profiles print disini dapat kita lihat bahwa kita berhasil mengkonfigurasi security-profile dengan nama auth-isp

4. Kemudian kita lakukan scanning menggunakan interface wlan1 tujuannya adalah untuk memilih access point yang kalian ingin gunakan, untuk perintahnya bisa menggunakan interface scan wlan1 disini saya akan memakai ssid tpwk untuk wlan1

5. Selanjutnya kita setting interface wlan1 nya dengan menggunakan perintah interface set wlan1 mode=station band=2ghz-b/g/n ssid=tpwk security-profile=auth-isp kemudian kita cek menggunakan perintah interface wireless print dapat kita lihat bahwa flagsnya sudah berubah menjadi r atau running

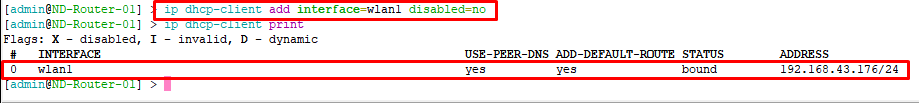

6. Lakukan request atau permintaan ip menggunakan interface wlan1 menggunakan fitur dhcp-client untuk konfigurasinya lakukan dengan mengetik perintah ip dhcp-client add interface=wlan1 disabled=no kemudian kita cek menggunakan perintah ip dhcp-client print dapat kita lihat bahwa kita berhasil mendapatkan ip address dari menggunakan interface wlan1 yaitu 192.168.43.176/24 dengan status bound yang berarti terhubung

7. Kemudian lakukan pengecekan apakah router sudah terhubung dengan internet atau belum dengan menggunakan perintah ping google.com jika hasilnya reply seperti dibawah ini maka router telah terhubung dengan internet

8. Setelah itu kita lakukan penyebaran akses internet untuk client nantinya dengan menggunakan fitur firewall nat, konfigurasinya menggunakan perintah ip firewall add chain=scrnat out-interface=wlan1 action=masquerade dan dapat kita cek menggunakan perintah ip firewall nat print disini kita lihat bahwa kita berhasil mengkonfigurasi ip firewall nat

9. Selanjutnya disini saya akan mengecek interface lagi menggunakan perintah interface print, dapat kita lihat disini bahwa ether1 terhubung dengan client atau laptop, nanti kita akan mengkonfigurasi ip address dengan menggunakan ether1

10. Setelah itu kita lakukan konfigurasi ip address dengan menggunakan perintah ip address add address=28.28.28.1/24 interface=ether1 selanjutnya lakukan pengecekan dengan menggunakan perintah ip address print dapat kita lihat bahwa kita telah berhasil mengkonfigurasi ip address dengan menggunakan ether1

11. Kemudian konfigurasi ip secara manual ke client, pastikan bahwa ip address yang dipakai satu network dengan ip address yang sudah kita daftarkan tadi di router interface ether1, disini saya memakai ip address 28.28.28.28/24 dan juga pada bagian gateway masukan ip router yaitu 28.28.28.1 dan bagian dns dimasukan ip open source yaitu 8.8.8.8

12. Lakukan ping pada cmd, ping google.com disini dapat kita lihat bahwa hasilnya reply yang berarti client masih dapat terhubung ke internet

13. Kita balik lagi ke router-01 untuk melakukan konfigurasi Firewall Filter Chain Forward, untuk konfigurasinya lakukan dengan perintah ip firewall filter add chain=forward scr-address=28.28.28.28 protocol=icmp out-interface=wlan1 action=drop

Chain yang digunakan adalah forward karena kita akan melakukan pemblokiran atau drop terhadap paket yang berasal dari client menuju internet. scr-address adalah ip address atau network yang berupa client yang kita tuju, protocol icmp merupakan paket protokol tersebut, out-interface adalah wlan1 karena itu merupakan interface yang terhubung dengan internet dan terakhir action drop maka paket icmp dari client menuju internet akan diblokir. kemudian lakukan pengecekannnya di ip firewall filter print, dapat kita lihat disini bahwa saya berhasil mengkonfigurasi ip firewall filter

14. Selanjutnya kita lakukan kembali ping di cmd, perintahnya adalah ping google.com dapat kita lihat bahwa hasilnya request time out yang berarti kita berhasil melakukan block paket icmp dari client menuju internet

15. Namun client masih bisa terhubung dengan router, untuk mengujinya bisa dengan melakukan ping ke ip router yaitu ping 28.28.28.1 jika hasilnya reply seperti gambar dibawah ini maka artinya client masih terhubung dengan router

0 Post a Comment